CVSS (Common Vulnerability Scoring System) คือ มาตรฐานสากลที่ใช้วัด “ความรุนแรงของช่องโหว่” ในระบบคอมพิวเตอร์และซอฟต์แวร์ โดยให้คะแนนตั้งแต่ 0–10 เพื่อช่วยให้องค์กรและผู้ดูแลระบบเข้าใจว่าช่องโหว่นั้นอันตรายแค่ไหนและควรแก้ไขเร่งด่วนเพียงใด

CVSS (Common Vulnerability Scoring System) เป็นมาตรฐานกลาง ที่ใช้ทั่วโลกในการจัดลำดับความรุนแรงของช่องโหว่ด้านความปลอดภัย พัฒนาและดูแลโดย FIRST (Forum of Incident Response and Security Teams)

สาระสำคัญของ CVSS

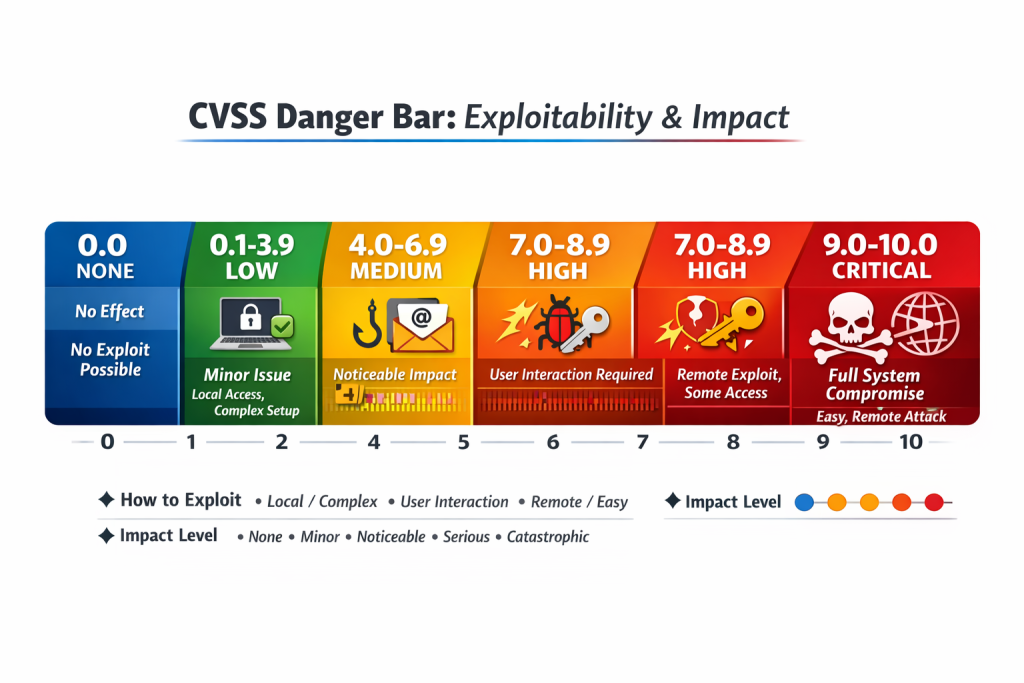

- คะแนนความรุนแรง (Score): แบ่งระดับตั้งแต่ 0 (ไม่มีความเสี่ยง) จนถึง 10 (วิกฤต – Critical)

- ตัวชี้วัดหลัก (Metric Groups): CVSS รุ่นปัจจุบัน (v3.x/v4.0) คำนวณจากหลายปัจจัย เช่น

— Base Score: ความง่ายในการโจมตี (Exploitability) และผลกระทบที่เกิดขึ้น (Impact)

— Temporal Score: สถานะจริงของช่องโหว่ (เช่น มีโค้ดโจมตี (Exploit) ออกมาหรือยัง)

— Environmental Score: ผลกระทบต่อสภาพแวดล้อมเฉพาะขององค์กรนั้นๆ - ประโยชน์: ใช้เพื่อมาตรฐานในการตัดสินใจว่าควรแก้ไขช่องโหว่ใดก่อน-หลัง เพื่อลดความเสี่ยงโดยรวม

ระดับความรุนแรง (CVSS v3.x)

| คะแนน | ระดับความรุนแรง | ความหมาย |

|---|---|---|

| 0.0 | None | ไม่มีผลกระทบ |

| 0.1–3.9 | Low | ผลกระทบเล็กน้อย, ใช้โจมตียาก |

| 4.0–6.9 | Medium | มีผลกระทบ, ต้องมีเงื่อนไขพิเศษ |

| 7.0–8.9 | High | เสี่ยงสูง, โจมตีจากระยะไกลได้ |

| 9.0–10.0 | Critical | อันตรายมาก, โจมตีง่าย, ยึดระบบได้ทันที |

สำหรับผู้ดูแลระบบ

Critical (9–10) → ถือเป็น ภัยคุกคามฉุกเฉิน

คะแนนสูง (7–10) → ต้องแก้ไขเร่งด่วน

คะแนนกลาง (4–6.9) → วางแผนแก้ไขในระยะสั้น

คะแนนต่ำ (0–3.9) → เฝ้าระวัง, อัปเดตเมื่อสะดวก

โดยทั่วไป ช่องโหว่ที่มีคะแนน CVSS ตั้งแต่ 7 ขึ้นไป หรืออยู่ในระดับ High-Critical ควรได้รับการแก้ไขอย่างเร่งด่วน

CVSS ใช้หลายปัจจัยในการให้คะแนน:

Exploitability Metrics → ความง่ายในการโจมตี (เช่น ต้องเข้าระบบก่อนหรือไม่)

Impact Metrics → ผลกระทบต่อข้อมูลและระบบ (เช่น ข้อมูลรั่ว, ระบบล่ม)

Temporal Metrics → สถานการณ์จริง เช่น มีการโจมตีแล้วหรือยัง, มีแพตช์ออกหรือไม่

Environmental Metrics → ความสำคัญของระบบในองค์กร (เช่น เซิร์ฟเวอร์หลัก vs เครื่องทดสอบ)

ตัวอย่างจริง

CVE‑2021‑44228 (Log4Shell) → ช่องโหว่ใน Apache Log4j ที่ใช้กันแพร่หลายทั่วโลก ได้คะแนน CVSS 10.0 (Critical) เพราะโจมตีง่ายมาก แค่ส่งข้อความที่ถูก log ก็สามารถรันโค้ดระยะไกลได้ทันที ทำให้ผู้ใช้ทั่วไปที่ใช้แอปพลิเคชัน Java เสี่ยงถูกโจมตีโดยไม่รู้ตัว

CVE‑2017‑0144 (EternalBlue) → ช่องโหว่ SMB บน Windows ที่ถูกใช้โดย WannaCry ransomware ได้คะแนน CVSS 8.1 (High) ช่องโหว่นี้แพร่กระจายแบบ worm ทำให้ผู้ใช้ Windows ทั่วโลกถูกเข้ารหัสไฟล์และเรียกค่าไถ่

CVE‑2020‑1472 (Zerologon) → ช่องโหว่ใน Microsoft Netlogon protocol ได้คะแนน CVSS 10.0 (Critical) ผู้โจมตีสามารถยึด domain controller ได้ทันที ส่งผลกระทบต่อผู้ใช้ Windows ในองค์กรจำนวนมาก

CVE‑2024‑3094 (XZ Utils Backdoor) → ช่องโหว่ supply chain ที่ถูกฝังใน library XZ compression บน Linux ได้คะแนน CVSS 10.0 (Critical) แม้ผู้ใช้ทั่วไปอาจไม่รู้จัก XZ โดยตรง แต่ระบบ Linux ที่ใช้กันแพร่หลาย (เช่น server, desktop) เสี่ยงถูกยึดผ่าน SSH

CVE‑2019‑19781 (Citrix ADC) → ช่องโหว่ใน Citrix ที่ใช้ทำ VPN ได้คะแนน CVSS 10.0 (Critical) ผู้ใช้ทั่วไปที่เชื่อมต่อ VPN ขององค์กรเสี่ยงถูกโจมตีและข้อมูลรั่วไหล

WannaCry Ransomware (CVE-2017-0143) → CVSS 8.1 (High)

ช่องโหว่ SMB บน Windows ทำให้มัลแวร์แพร่กระจายได้รวดเร็ว